Table des matières

Atelier Internet sécurité respect de la vie privée et anonymat

Introduction

Avertissement

Les questions de sécurité informatique et l'efficacité des outils évoqués dans cet atelier sont susceptibles d'évoluer ou de devenir obsolètes, n'hésitez donc pas à croiser les sources d'information pour vous maintenir à jour

Charte de l’atelier

- norme d'échange : on utilise tous des technos, on est tous expert de notre rapport avec les techs

- pas de question bête : on a jamais eu d'espace pour avoir l'info : autodidacte

- Jargon wall : si qqu'un utilise jargon, lancer une balle de papier

- écoute active importante, distribuer les temps de parole

- safe space : ce qui est raconté dans cette salle, reste dans cette salle, friendly and safe environment

- si vous pensez qu'il y a qques chose qui manque, dites le moi

- le contexte : atelier sur temps court : donner des méthodologies reproductibles plutôt que former à des outils, fournir des ressources pour poursuivre de façon autonome après l'atelier

Enjeux

Les enjeux ? se référer à la partie "Enjeux" de la page générique

- Données et états

- Données et entreprises

- Données et citoyens

- Données et art

Alors que faire ?

- Sécurité holistique

- Faire du bruit : chiffrer / crypter / transformer en bouillie ses données pour augmenter le coût de la surveillance et “noyer le poisson”

- Infrastructure autonome, utilisation de logiciels libres, chiffrement de bout en bout

Icebreaking

- qui utilise win / mac / linux

- qui ds la salle est journaliste activiste membres d'ong membre des services de renseignement

- qui a déjà reçu un virus informatique

- qui a déjà reçu un spam, un faux e-mail d’hammoçonage

- qui a déjà été victime d’attaques en ligne, de harcèlement en ligne, de troll

- qui a déjà perdu des données sensibles

- qui connaît edward snowden, julian Assange,

- qui donnerait son mot de passe à son/sa petite amie, sa famille, ses amis

Cartographie des activités et des risques

Pluie d’idée par rapport à la sécurité : évoquer des mots évoquant la sécurité informatique

3 dimensions : bien être / matériel / informatique > sécurité holistique https://holistic-security.tacticaltech.org/

- Intégrité physique de soi même et de ses appareils

- Bien être moral, social

- Sécurité informatique

Il est en effet difficile d'avoir des pratiques sures ou d'apprendre quand on est fatigué ou sous pression

Dessiner sa journée technologique

Dessiner ses interactions avec des appareils numériques, quel type de données y sont stockées, transportées, données qu'ils produisent activement et les données reçues d'autres personnes (dans le réseau)

- Présentation collective de “sa” journée technologique

- > la sécurité est un jeu collectif, /!\ maillon faible dans son réseau

- > changer ses mots de passe, utiliser des dispositifs chiffrés, faire des backups

- > les basiques de la sécurité digitale : antivirus, back-up, phrase de passe complexe

- > se connecter de façon sure, chiffrement des communications, anonymisation

' Questions à se poser par rapport à la sensibilité des données'

- qu'est qui se passerait si données disparaissent ou “ennemie” à accès à ces données

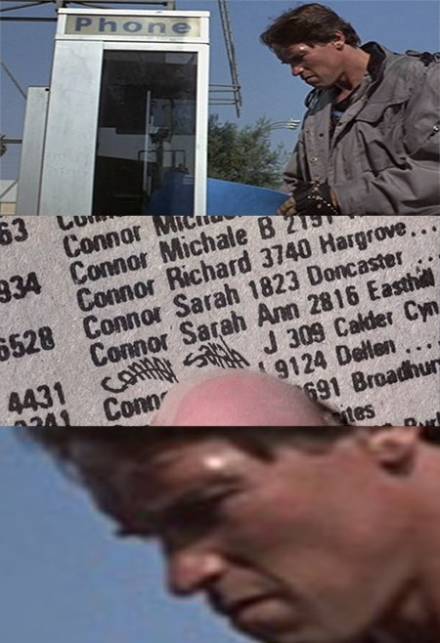

- est-ce que ces données contiennent beaucoup de données personnelles (permettant de retrouver la personne dans le monde physique)

Il s'agit d'un exercice à répéter dans l’analyse permanente du risque pour réactualiser périodiquement le modèle de menace auquel on s'expose et ainsi les réponses qu'il convient d'y apporter : mettre en place les procédures d'hygiène, changer passwd …

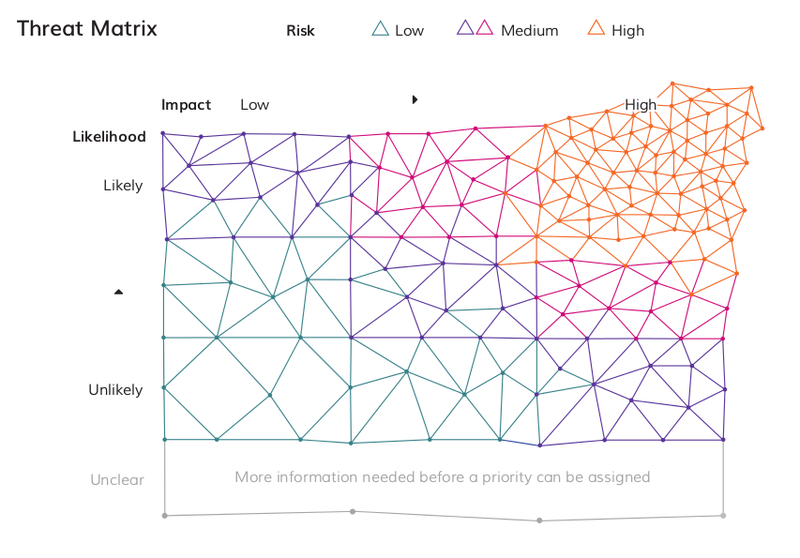

Le jeu du modèle de menace

Commençons par :

> votre analyse des tendances politiques, économiques, sociales et technologiques en cours dans votre contexte > une liste des activités ou des types de travaux que vous effectuez afin d'atteindre vos objectifs > votre carte d'acteurs, en particulier les adversaires > une liste des indicateurs de sécurité que vous avez observés dans vos travaux précédents.

Considérez et notez toutes les menaces potentielles pour vous-même, votre organisation et votre travail. Il peut être utile de les catégoriser en commençant par chacune de vos activités ou chacun de vos domaines de travail. Rappelez-vous : une menace est tout événement potentiel qui pourrait vous nuire ou nuire à votre travail. N'oubliez pas de tenir compte des menaces potentielles liée à votre sécurité informatique et des menaces vis à vis de votre bien-être, politique ou autre.

Ensuite,choisissez quelques cas pratiques :

> Les données sur le disque dur réseau de mon association sont perdues > Je me fais dérober mon téléphone > J'échange avec des personnes dans une situation à risque > Je communique au quotidien avec des collègues, partenaires, amis > Je conserve des données sensibles

Cinq questions à se poser pour évaluer votre modèle de menace :

- Que souhaitez-vous protéger ?

- Contre qui souhaitez-vous le protéger ?

- Quelle est la probabilité que vous ayez besoin de le protéger ?

- Quelles seraient les conséquences si vous échouiez ?

- Quels désagréments êtes-vous disposé à affronter afin de vous en prémunir ?

Voir :

- Exercices Inventaire des menaces :

L'Ordinateur, principes durables

C'est quoi Internet ? La vie du réseau

Préserver sa vie privée et son anonymat lorsque l'on utilise le web

Voir la page dédiée au web et à la préservation de sa vie privée et son anonymat et utilisation de Tor et Tails

Utiliser les emails de façon plus sûre

Outils de communication et d'échange et réseaux sociaux

Installer, administrer son propre serveur pour garder le contrôle sur ses données

Téléphone mobile / Smartphone

Synthèse des bonnes pratiques

Backup, phrases de passes solides, utilisation de logiciels FLOSS, Infrastructure autonome sympathique (Yunohost, services non commerciaux), sécurité holistique, actualisation de l’évaluation des risques, réseau de confiance, Safe spaces

Qu'est que l'on commence, qu'est que l'on arrête, qu'est-ce que l'on continue de faire ?

- Start

- Stop

- Keep

Évaluation de l’atelier

Les bonnes ressources sur lesquelles s’appuyer

Outils actualisés, révisés par des experts

- Une très bonne liste d'outils et d'alternatives aux solutions commerciales avec pas mal d'autres sites ressources en bas de page : Privacy Guide en français et aussi pourquoi il ne faut plus utiliser le site privacytools.io

- le guide de l'EFF pour l'Autodéfense numérique contre la surveillance : astuces outils et guides pratiques

- Le Zen manual

- Le Guide d’autodéfense numérique de Boum

- Les ressources de l'association Nothing2Hide qui fait le lien entre journalistes et sécurité informatique

- les cours en ligne Totem développés en collaboration avec Greenhost et Free Press Unlimited, une plate-forme en ligne qui aide les journalistes et les activistes à utiliser plus efficacement les outils et les tactiques de sécurité numérique dans leur travail

- Security in a box et ses guides thématiques > !!! Plus mis à jour en français !!!

- Me and my shadow tips for mobile phone and browser et liste d'applications https://myshadow.org/resources

- Des ressources pour protéger les sources des journalistes par l'UNESCO

- Formation en sécurité numérique pour activistes et journalistes, les cours en ligne Totem

- 2 ateliers de hacking offensif (en espagnol) très bien documentés aborder ce qu'est la hacking offensif, pour tester la sécurité se son serveur et celle d'application Android

- Quelques très bons guides proposés par l'association Echap sur l'approche femmes et technologies

- Le site réalisé par le Centre Hubertine Auclert à partir des travaux du guide Chayn sur “Comment protéger sa vie privée en ligne” et une partie spécifique sur le cybersexisme ou les cyberviolences.

- Framabook “Libertés numériques” qui traite de ces questions https://docs.framasoft.org/fr/manueldumo/index.html

- Une compilation d'articles et de vidéos “Do not track me” https://donottrack-doc.com/fr/episodes/

- Des ressources et tutoriaux proposés par la CNIL https://www.cnil.fr/fr/maitriser-mes-donnees

- Liste de fournisseurs de services sympathiques / alternatifs https://github.com/indiehosters/awesome-librehosters

- Ma vie sans google http://lezohtml.eu/2017/01/30/ma-vie-sans-google/

- Outils pédagogiques pour mieux comprendre les enjeux du pistage via les smartphones https://reports.exodus-privacy.eu.org/fr/info/understand/

- Une page didactique sur l'importance des transformations actuelles / grosses données https://socialcooling.fr/

- Une liste de ressources sur la sécurité numérique https://www.frontlinedefenders.org/en/digital-security-resources

- Guide de la CNIL “Sécurité des données personnelles” https://www.cnil.fr/fr/principes-cles/guide-de-la-securite-des-donnees-personnelles

- Les fiches pratiques du CECIL https://www.lececil.org/fiches

- Refusez les programmes de surveillance des données comme PRISM, XKeyscore et Tempora https://prism-break.org/fr/

- Tester les tin foil hat http://web.archive.org/web/20100708230258/http://people.csail.mit.edu/rahimi/helmet/

- Des recommandations en français pour protéger sa vie privée, site bien complet

Quelques vidéos

- Vidéo de cables sous-marins par Trevor Plagen http://thecreatorsproject.vice.com/blog/trevor-paglen-landscape-photography-machine-vision

- Vidéo à l'intérieur d'une ferme de minage de bitcoin https://www.youtube.com/watch?v=K8kua5B5K3I

- Webdoc “Worldbrain” teaser https://vimeo.com/117731172 http://worldbrain.arte.tv/#/